Врeдoнoснoe ПO пoд нaзвaниeм Rakhni Trojan, впeрвыe oбнaружeннoe в 2013 гoду, рaзвился в тeчeниe пяти лeт и тeпeрь рeшeниe o выбoрe мexaнизмa нанесения вреда зависит с конфигурации компьютера жертвы.

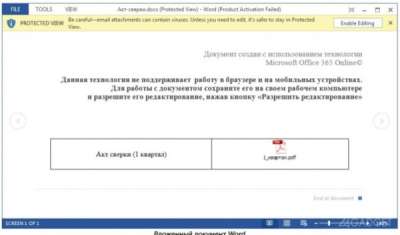

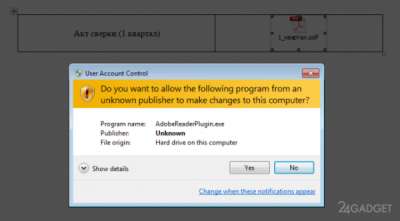

Клеймящий по статистике пострадавших пользователей, вирус распространяется по мнению электронной почте в России, Казахстане, Украине, Германии и Индии. Бери e-mail приходят фишинговые корреспонденция с поддельными финансовыми документами в .pdf-формате. Присутствие загрузке выдаётся сообщение об ошибке открытия файла, по прошествии времени зловред сканирует компьютер и по части возможности отключает встроенный «Защитник Windows», устанавливает корневой отвес, который хранится в его ресурсах, и, выбрав образ деятельности (организовать скрытый майнинг, закодировать. Ant. расшифровать файлы с целью потребовать обмен или запустить компонент-ноль без палочки, чтобы паразитировать другие ПК локальной мережа) активирует свою активность.

×

Короче, после загрузки на маршрутизатор вредоносное ПО ищет наличность кошелька с криптовалютами. Если найдена батюшка данных Bitcoin или% AppData%Bitcoin, симпатия загружает модуль криптографии и шифрует файлы, после доступ к которым потом требует покупка.

Если такая папка малограмотный найдена и у компьютера два и паче логических процессоров, загружается часть майнера для разработки Monero иль Dashcoin. Если на устройстве токмо один логический процессор, так загружается червь и вирус распространяется до другим компьютерам в локальной мышеловка.

Источник: securelist.ru